SSH Terrapin Prefix Truncation Weakness (CVE-2023-48795)問題解決

主機被發現有SSH Terrapin Prefix Truncation Weakness (CVE-2023-48795)問題,作業系統為CentOS7.9。

查詢後Redhat原廠有說明發生原因及解決方法。

查詢後Redhat原廠有說明發生原因及解決方法。

https://access.redhat.com/security/cve/cve-2023-48795

問題說明:

SSH 通道完整性中發現缺陷。透過在握手期間操縱序號,攻擊者可以刪除安全通道上的初始訊息,而不會導致 MAC 故障。

例如,攻擊者可以停用 ping 擴展,從而停用 OpenSSH 9.5 中針對擊鍵計時攻擊的新對策。

SSH 通道完整性中發現缺陷。透過在握手期間操縱序號,攻擊者可以刪除安全通道上的初始訊息,而不會導致 MAC 故障。

例如,攻擊者可以停用 ping 擴展,從而停用 OpenSSH 9.5 中針對擊鍵計時攻擊的新對策。

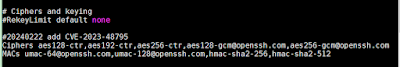

對於 RHEL-7:

在 RHEL7 上的檔案 /etc/ssh/ssh_config 和 /etc/ssh/sshd_config 中使用嚴格的 MAC 和密碼。

Ciphers aes128-ctr,aes192-ctr,aes256-ctr,aes128-gcm@openssh.com,aes256-gcm@openssh.com

MACs umac-64@openssh.com,umac-128@openssh.com,hmac-sha2-256,hmac-sha2-512

在 RHEL7 上的檔案 /etc/ssh/ssh_config 和 /etc/ssh/sshd_config 中使用嚴格的 MAC 和密碼。

Ciphers aes128-ctr,aes192-ctr,aes256-ctr,aes128-gcm@openssh.com,aes256-gcm@openssh.com

MACs umac-64@openssh.com,umac-128@openssh.com,hmac-sha2-256,hmac-sha2-512

參考說明直接在 /etc/ssh/sshd_config 增加設定。

重新啟動ssh server。

發現無法登入,檢查過後,才發現PuTTY版本(0.6x)過舊,更新到0.73後就正常連線。

沒有留言:

張貼留言

注意:只有此網誌的成員可以留言。